75 % programėlių gali tapti durimis į konfidencialius duomenis

Keli įrenginiai darbo vietoje jau seniai tapo norma. Dažnas iš mūsų į biurą pasiimame ir savo asmeninius planšetinius kompiuterius, išmaniuosius telefonus, pripildytus įvairių programėlių. Pastarąsias mėgstame įrašyti ir į savo darbo įrankius. Svarbiausia – visais šiais įrenginiais dažniausiai jungiamės prie bendrovės vidinio tinklo. Tyrimai rodo, kad mobilieji įrenginiai vis dažniau taps tiltu programišiams į bendrovės vidinius ir konfidencialius duomenis.

Gartner skaičiuoja, kad šiemet daugiau nei 75 proc. mobiliųjų programėlių neatitiks bazinių saugumo reikalavimų. Tai reiškia, kad didelė tikimybė, jog trys iš keturių programėlių jūsų ar kolegų mobiliajame įrenginyje, kuris jungiasi prie bendrovės tinklo, gali palengvinti programišių darbą.

Populiarėjant BYOD (angl. Bring Your Own Device) tendencijai, ši problema tampa itin aktuali. Nemaža dalis bendrovių šiandien vis dar neturi oficialių taisyklių, kokius įrenginius galima naudoti biure, kaip jie turi būti sukonfigūruoti. Tai atspindi ir įsilaužimų statistika. Gartner analitikai prognozuoja, kad per ateinančius porą metų vis daugiau bandymų įsilaužti bus nukreipti į planšetinius kompiuterius ir išmaniuosius telefonus. Jau šiandieną pastarieji patiria tris kartus daugiau atakų nei įprasti kompiuteriai.

Sukontroliuoti kiekvieną įrenginį ir atidžiai ištyrinėti visas diegiamas programėles – sudėtingas ir daug laiko resursų kainuojantis darbas. Gatner teigia, kad per ateinančius kelis metus trys iš keturių bandymų įsilaužti bus sėkmingi dėl blogai sukonfigūruotų programėlių. Viena išeitis – diegti tik tas programėles, kurios sėkmingai įveikė specialius, tuo užsiimančių tiekėjų saugumo testus. Kita išeitis – darbuotojams leisti naudotis tik bendrovės vidiniais įrenginiais. Tačiau šiais debesų kompiuterijos ir lankstaus darbo stiliaus laikais, pastaroji opcija – žingsnis atgal.

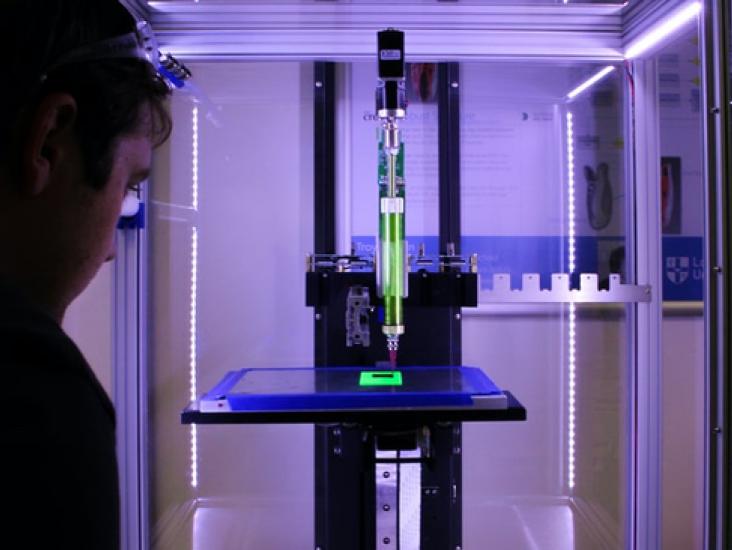

Asmeninių mobiliųjų įrenginių saugumo spragų klausimų bendrovės gali išvengti diegdamos dedikuotus mobiliųjų įrenginių valdymo sprendimus. Tačiau jie nėra pigūs, todėl įmonėms reikia įvertinti, ar darbui naudojamų asmeninių įrenginių kiekis vertas investicijų, ar geriau išvis uždrausti jų naudojimą. Jei nei vienas nei kitas pasirinkimas netenkina, galima rinktis alternatyvų sprendimą – virtualią tinklo perimetro apsaugą (vUTM). Nors ji neapsaugo mobiliųjų įrenginių nuo įsilaužimo, tačiau įmonės tinklas bus saugus, nes leis prisijungti tik autorizuotiems, Wi-Fi naudojantiems įrenginiams, kurių duomenų srautą galima analizuoti, ir blokuos įtartinus prisijungimus. Tokiu atveju bendrovės darbuotojai, žinodami tam tikrus reikalavimus, galės sėkmingai darbui naudoti asmeninius įrenginius.

Kitos naujienos